Zu klein, zu unbedeutend, zu weit weg vom großen Business – viele Unternehmen halten sich nicht für ein lohnendes Ziel von Cyberangriffen. Die Praxis sieht anders aus. Und schnell kann so eine Attacke existenzbedrohend werden. Zeit vorzusorgen.

Hellhörig wurde Carolin Berger* als sich die ersten Geschäftspartner bei ihr via Whatsapp meldeten. „Sie waren irritiert, weil sie eine E-Mail von meinem Account erhalten hatten, die so gar nicht nach mir klang“, berichtet die Freiburger Regionalleiterin einer landesweiten Wirtschaftsförderung für digitale Themen. „Sie wollten wissen, ob die Nachricht tatsächlich von mir stammt.“ – Stammte sie nicht. Cyberkriminelle hatten Bergers Outlookaccount – und die Postfächer einiger Kollegen – gekapert und rund 500 ihrer meist hochrangigen Businesskontakte mit Phishingmails angeschrieben. Ein typischer CEO-Fraud, wie der Missbrauch mit gut gefälschter Geschäftsführerpost im Jargon heißt. Besonders perfide: Die Hacker blieben bei der Anzahl der E-Mails gezielt unterhalb einer kritischen Grenze, bei der ein Alarm in der IT-Abteilung des 50-Mitarbeiter-Unternehmens ausgelöst worden wäre. Zudem war das Postfach so manipuliert, dass weder gesendete Mails noch Rückläufer beim Absender angezeigt wurden.

Carolin Berger reagierte prompt und informierte die zuständigen Kollegen, die das kompromittierte System sofort vom Netz nahmen, analysierten und sukzessive alles entseuchten. Eine Meldung an den Landesdatenschutzbeauftragten war unumgänglich, und natürlich wurden alle angeschriebenen Kooperationspartner informiert. „Aber zum Glück ist meines Wissens niemand sonst zu Schaden gekommen“, ist die IT-Expertin erleichtert. Einige Kunden nahmen die Nachricht mit Humor – nach dem Motto „Ist uns auch schon passiert“ – andere sprachen ihr Mitgefühl aus oder boten Hilfe an. „Ich bin mit einem blauen Auge davongekommen. Aber der Reputationsschaden war schon erheblich“, so ihre Einschätzung. In den ersten Wochen danach seien viele Partner merklich zurückhaltend bei der Kommunikation gewesen. „Es hat eine Weile gedauert, bis ich mir ihr Vertrauen zurückerarbeitet hatte.“

Und: Es brauchte fast drei Wochen, bis Bergers Technik wieder voll einsatzfähig und auf dem Stand von vor dem Hackerangriff war. „Das alles hat enorm Zeit und damit natürlich auch Geld gekostet. Aber immerhin waren keine Daten weg oder beschädigt.“

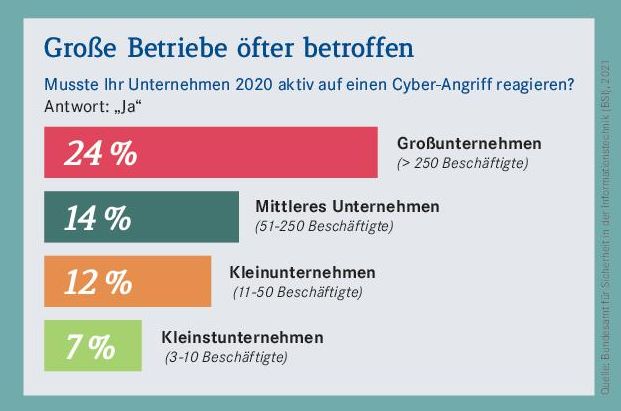

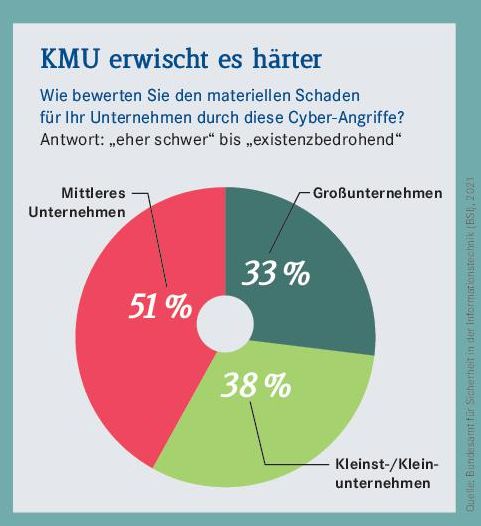

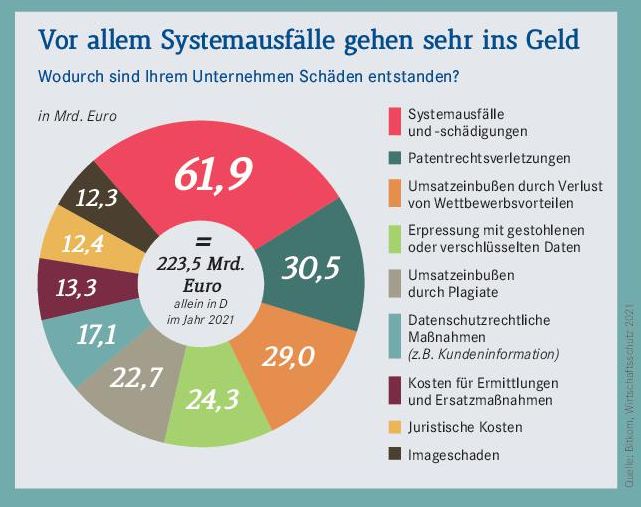

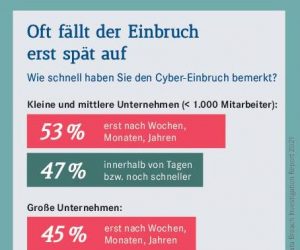

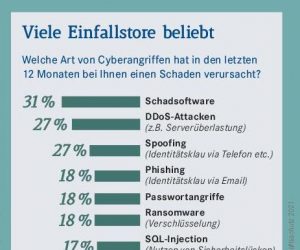

So viel Glück hat nicht jeder. Knapp 62 Milliarden Euro Schaden sind deutschen Unternehmen in den vergangenen zwölf Monaten allein durch von Kriminellen verursachte Systemausfälle und -schädigungen entstanden. 24,3 Milliarden Euro wurden für gestohlene oder verschlüsselte Daten erpresst. Insgesamt kosteten Cyberverbrecher die deutschen Unternehmen innerhalb eines Jahres fast 224 Milliarden Euro, ermittelte aktuell die Bitkom (siehe auch Grafiken Seite 9). 2019 waren es erst 103 Milliarden Euro.

Betroffene schweigen oft aus Scham

Immer wieder liest man in der Presse auch von hiesigen Unternehmen, die ein Virus, ein Lösegeldangriff oder eine andere Attacke schwer erwischt hat. Vor knapp drei Jahren legte etwa das Schadprogramm Emotet die Produktion des Kippenheimer Verpackungsspezialisten Janoschka für einige Zeit lahm. Im April sorgte laut einem Bericht der Badischen Zeitung eine Hackerattacke auf den Bötzinger Autozulieferer SMP für den Ausfall von Servern, im Juni musste der Versandhändler Pearl nach einem Angriff seinen Webshop vorübergehend vom Netz nehmen, meldete der Spiegel. Im August wurde laut dem SWR der Sparkassenverband Baden-Württemberg Opfer einer Hackerattacke inklusive Lösegeldforderung für die verschlüsselten Daten.

Doch sind solche bekanntgewordenen Fälle nur die alleroberste Spitze des Eisbergs, stellt Wolf-Dieter Bauer, Justiziar der IHK Schwarzwald-Baar-Heuberg, fest: „Hinter vorgehaltener Hand erfährt man von diesem und jenem Unternehmen, aber niemand spricht gerne darüber, aus Angst um seine Glaubwürdigkeit. Die Dunkelziffer ist deshalb sehr hoch.“ Nur wenige Cybercrimeopfer machen aus der Not eine Tugend und informieren wie der Freiburger Versandhändler Waschbär ausführlich über den Onlineangriff auf das Unternehmen und berichten als vertrauensbildende Maßnahme über die Fortschritte und die Lehren aus der Attacke.

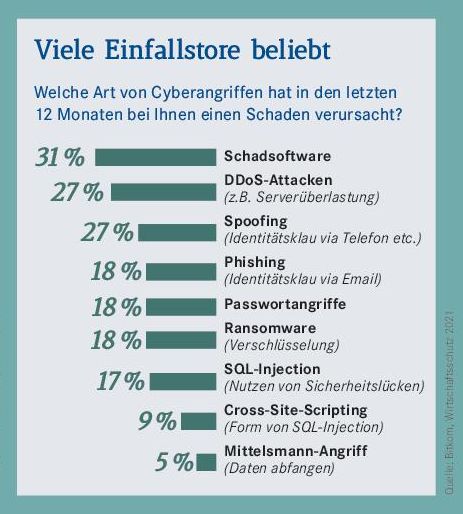

„Schade,“ findet das Sabine Graf, die für das IT-Netzwerk Digihub Südbaden die Landkreise Lörrach und Waldshut betreut. „Je mehr Firmen das zugeben würden, desto mehr würde sich bei allen übrigen Unternehmen das Bewusstsein für die Problematik ausbilden.“ Und genau das ist dringend nötig. Denn tatsächlich hat sich binnen weniger Jahre die Bedrohungslage deutlich verschärft, stellt die Bitkom fest. Die Zahl der Angriffsversuche hat zugenommen, Kriminelle – von wirtschaftsspionierenden Staaten über hobbymäßige Hacker, sogenannte Skriptkiddies, bis zum organisierten Verbrechen – haben ihre Methoden verfeinert. Cyberkartelle arbeiten globalisiert und arbeitsteilig. Und der coronabedingte Umzug ganzer Firmen ins selten optimal abgesicherte Homeoffice hat die Angriffsflächen der potenziellen Opfer noch vergrößert.

Kleine sind oft leichtere Beute

Unterm Strich kann sich kein Betrieb mehr sicher sein, nicht angegriffen zu werden – oder schon infiltriert worden zu sein – egal, für wie klein und wirtschaftlich unbedeutend er sich selbst hält. Der Grund ist ein einfacher: viele Attacken wie etwa über Phishingmails setzen auf Masse. „Die werden einfach breit gestreut“, sagt Nico Faller, der bei der IHK Südlicher Oberrhein unter anderem zum Thema Cybersicherheit berät. Wer an der falschen Stelle klickt und unbedacht Passwörter oder brisante Informationen preisgibt, riskiert Geld oder Daten oder beides. Im großen Maschinenbaubetrieb in der Ortenau, beim kleinen Familienhotel am Bodensee oder beim Einzelhändler auf dem Heuberg, der schon wegen seines brandneuen Onlineshops ein ganz besonders scharfes Auge auf seine Kundendaten haben muss – die DSGVO lässt grüßen.

Und: Große Unternehmen mögen für Erpresser zwar interessanter sein. Dafür leisten sie in der Regel auch größere Gegenwehr, stellt Klaus Schmid fest. Der Gründer und ehemalige Eigentümer des Spaichinger Tech-Dienstleisters it@business leitet bei der IHK Schwarzwald-Baar-Heuberg den Arbeitskreis IT. „In kleinen Häusern gibt es oft nicht einmal einen IT-Verantwortlichen. Das macht es für Kriminelle interessant. Und dann erpresst man überall ein paar hundert, ein paar tausend Euro und kommt so auch auf seinen Gewinn.“ Und wo ein größerer Betrieb mit einem Bitcoin Lösegeld oder mit wochenlangen Stillständen möglicherweise noch zurechtkommt, kann das bei einer kleinen Firma sehr schnell existenzgefährdend werden. „Gerade bei kleineren Unternehmen fehlt es meiner Einschätzung nach noch am entsprechenden Risikobewusstsein – und in der Folge an der Vorsorge“, sagt Susanne Tempelmeyer-Vetter, Rechtsexpertin bei der IHK Hochrhein-Bodensee. In Unternehmen aller Größenklassen muss es darum gehen, sich auf Cyber-angriffe bestmöglich vorzubereiten und eine Gegenwehr zu formieren. „Man sollte dem Täter das Leben mit entsprechenden Maßnahmen schwerer machen. Ein Einbrecher wählt immer eher die Tür mit nur einem Schloss als die mit fünfen“, erklärt Klaus Schmid.

Eine 100-Prozent-Absicherung gibt es nicht, da sind sich alle Experten einig – es sei denn, man nimmt die Firma komplett vom Netz. Für alle anderen wird es eine Gratwanderung zwischen Sicherheit und Pragmatismus, meint IHK-Jurist Bauer, um bei allen Schutzmaßnahmen weiterhin arbeitsfähig zu sein. Das Ziel für alle bleibt: den potenziellen Schaden in einem nach eigenem Ermessen vertretbaren Rahmen zu halten. Doch wie nähert man sich einem komplexen Thema, das in Sachen Beliebtheit auf gleicher Höhe mit Zahnarzt und Versicherung rangiert? IT-Experten halten folgende Aspekte für wichtig:

Tipps für den Ernstfall

Tipps, was im Ernstfall – also beim Verdacht, dass eine Cyberattacke etwa durch Phishingmails, Schadsoftware oder Ransomware erfolgreich war – zu tun ist, gibt es hier:

www.wirtschaft-im-suedwesten.de/praxiswissen/cybercrime-to-dos-fuer-den-ernstfall

- Bestandsaufnahme der digitalen Türen: Welche Geräte haben Zugang zum Internet und müssen in die Planungen einbezogen werden? Wichtig: auch Internet-of-Things-Geräte und Smart-Building-Dienste nicht vergessen, ebenso Home-Office- oder die private Ausstattung der Mitarbeiter. Vor einiger Zeit ließen sich zum Beispiel die thermischen Einheiten von HP-Druckern von Kriminellen ansteuern und zum Überhitzen bringen.

- Bestandsaufnahme der eigenen Werte: Welche Daten im Unternehmen sind wichtig? Was darf auf keinen Fall verloren gehen oder publik werden? Was lässt sich rekonstruieren? Was überholt sich in ein paar Monaten ohnehin? So lässt sich besser festlegen, wie umfangreich die Schutzmaßnahmen ausfallen müssen.

- Daten, die wichtig sind, muss ein Unternehmen mehrfach haben. Regelmäßige Backups machen und an Orten lagern, die nicht infiziert werden können. Denn: Wer recht einfach Daten rekonstruieren kann, braucht sich nicht erpressen lassen.

- Die Sicherheitsarchitektur aktuell halten: von Virenschutz und Firewalls bis zu den Patches der Hersteller. Mobilgeräte und Smartphones nicht vergessen, ebenso Drucker, Server. Kurz: Alles. was am Internet hängt.

- Die Zugriffskultur auf den Prüfstand stellen: „Nicht alle Mitarbeiter brauchen überall den vollen Zugang und Adminrechte“, erklärt Peter Schorpp, Kriminalhauptkommissar bei der Abteilung Cybercrime in Freiburg. „Eine restriktive Rechtevergabe kann bei einem Cyberangriff, insbesondere bei Ransomeware Angriffen, helfen den Schaden möglichst klein zu halten.“ Sinnvoll: Sichere Passwörter etablieren und regelmäßig wechseln lassen, Multifaktorauthentifizierung einrichten etwa über SMS.

- Den IT-Dienstleister sorgfältig aussuchen. Reputation und Erfahrung eruieren. Man muss seiner Expertise vertrauen können, dass er die empfohlene Sicherheitstechnik auch richtig einsetzt.

- Mitarbeiter sensibilisieren – immer wieder. Wie gehen wir mit Daten um? In welchem Gewand kommen Cyberattacken daher? Wie erkennt man, dass etwas nicht stimmt? Und: Sicherstellen, dass sich alle Mitarbeiter trauen, Bescheid zu geben, wenn etwas auffällt. „Wir wählen immer wieder neue Ansätze, um die Aufmerksamkeit hochzuhalten“, berichtet Andreas Plaul, als CIO verantwortlich für die Cybersicherheit bei der Freiburger Haufe Group. „Mal eine Roadshow mit einem Live-Hack, mal eine fingierte Phishing-Attacke, mal eine Artikelreihe oder ein Seminar. So etwas könnte sich auch ein kleines Unternehmen leisten.“

- Prozesse etablieren. Eine digitale Rettungskette entwerfen und gut sichtbar kommunizieren (siehe auch IT-Notfallkarte Seite 8). Was passiert im Ernstfall? Wer muss informiert werden? Welche Stecker sind zu ziehen? Wer ist dafür verantwortlich?

- Üben, üben, üben. Ähnlich wie im Brandschutz muss im Ernstfall jeder Handgriff sitzen. Wer nicht weiß, wie der Feuerlöscher bedient wird, kann nicht löschen. Auch bei Cyberangriffen zählt jede Minute.

- Ausgaben sponsern lassen. Cyberabwehrmaßnahmen können über staatliche Förderprogramme wie Digitalisierungsprämie plus BW, Digital jetzt! und Go digital (teil)finanziert werden. Infos bei den IHKs.

- IT-Sicherheit ist kein Sprint oder Marathon. Sie ist ein Dauerlauf ohne Ziellinie. „Die Bedrohung ist da und geht nicht wieder weg“, stellt Klaus Schmid fest. „Man muss immer dranbleiben.“

Text: Ulrike Heitze

Bilder: Adobe Stock

Informationen

Online-Impuls-Reihe (kostenlos): Wenn Cyber-Angriffe alltäglich werden: 23. November, 30. November, 7. Dezember, je 15 bis 16 Uhr, www.suedlicher-oberrhein.ihk.de 5268970

Seminarreihe des Digihub (kostenlos): Start am 14. Oktober, 8.08 bis 8.58 Uhr, online: Cyberangriff – So haftet der Unternehmer bei Datenklau und 19. Oktober, 18 bis 20 Uhr, Lörrach:

Cyberkriminalität – Die Bedrohung aus dem Netz. www.digihub-suedbaden.de/events

Bundesamt für Sicherheit in der Informationstechnik (BSI): Wichtigste Anlaufstelle für Fragen zur IT-Sicherheit. Infos zu aktuellen Bedrohungen, Hilfen zur Vorsorge und im Ernstfall.

www.bsi.bund.de

Transferstelle IT Sicherheit im Mittelstand (TISiM): Informiert zum Thema und vermittelt Ansprechpartner. www.tisim.de

Sec-o-Mat: Gratisanalyse-Tool der TISim. Ermittelt den IT-Sicherheitsbedarf und gibt auf Basis individueller Angaben Hilfestellung. www.sec-o-mat.de

Digihub Südbaden: TISim-Regionalstandort. www.digihub-suedbaden.de

Cyberwehr Baden-Württemberg: das BSI auf Landesebene. Zurzeit in der Pilotphase, soll ab 2022 voll im Einsatz sein. www.cyberwehr-bw.de

Die 24/7-Hotline der Cyberwehr für IT-Vorfälle läuft bereits: 0800 CYBERWEHR (oder 0800 292379347)

Zentrale Ansprechstellen Cybercrime (ZAC): Verzeichnis der für Computerkriminalität zuständigen Polizeien und Staatsanwaltschaften. Kontaktstelle für betroffene Unternehmen. Übersicht über aktuelle Warnmeldungen. Für BW: https://lka.polizei-bw.de/zac

24/7-Hotline der ZAC BW für IT-Vorfälle: 0711 5401-2444

Allianz für Cybersicherheit: Netzwerk des BSI und vielen weiteren Cyberspezialisten. Unter anderem dort verfügbar: Kurzleitfaden „Einstieg ins IT-Notfallmanagement für KMU“ zum Herunterladen als Gratis-pdf. www.allianz-fuer-cybersicherheit.de

IT-Notfallkarte „Verhalten in IT-Notfällen“ zum Aushängen, in diversen Sprachen:

www.allianz-fuer-cybersicherheit.de – IT-Notfallkarte